着実に進むiPhone攻略

攻撃対象としては,iPhoneも例外ではない。

iPhoneが「安全だ」といわれているのは米Apple Inc.が運営するアプリ・マーケット「App Store」以外からはアプリを入手できないし,App Storeにアプリを登録するには審査が必要であるためだ。しかし,犯罪者たちはこれを突破する方法を着実に見つけつつある。

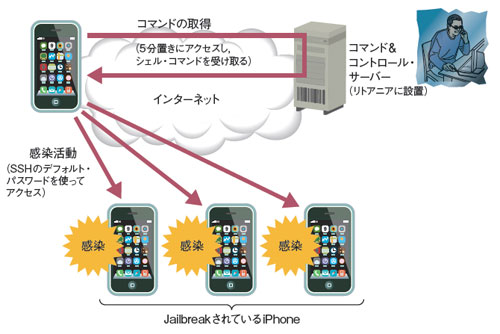

iPhone攻略の第一歩と言えるのが,2009年11月に見つかったワーム†「iKee.B」だ(図3)注1)。iKee.Bに感染すると,このワー ムの作者が設置したサーバーに,5分置きに接続するようになる。サーバーにはワームへの命令ファイルが置いてあり,ワームはこの指示に従って活動する。例 えば,新しいアプリのインストールや,端末内の情報の送信などを命令できる。実際,初期のiKee.Bでは,iPhoneでやりとりされたSMSメッセー ジを根こそぎサーバーに送るコマンドが仕込まれていた。

†ワーム=ネットワークを介して感染を拡大させていくマルウエアの総称。

注1) iKeeの最初のバージョンは,壁紙を書き換えるという,あまり悪意のないものだった。

ただし,iKee.Bが感染できたのは,「jailbreak」された端末だけだった。jailbreakとは,iPhoneにApp Store以外から自由にアプリケーションをインストールできるようにした状態のこと。要はApple社の規約違反に当たるのだが,ユーザー自らが意図的 に作業をしない限り,この状態にはならない。iKee.Bのインパクトは,App Storeの壁を崩すことができれば,パソコンと同様の攻撃をiPhoneに対して仕掛けるのが可能なことを示した点だった。

最後のとりでが崩れる

2010年8月1日には,ユーザー以外の第三者がiPhoneをjailbreakできてしまうことが明らかになった。Comexと名乗るセキュリ ティー技術者によって「JailBreakMe」というWebサイトが開設されたのだ。iPhoneを使って同サイトにアクセスするとjailbreak 状態になり,同時に複数のアプリが仕込まれる。技術的にはWebアクセスと同時に,iPhoneにマルウエアを仕込むことも可能なことが示された1)。

参考文献

1) 中道,「iPhoneを狙う動きが本格化,Webでウイルス感染の恐れ」,『日経エレクトロニクス』,2010年9月6日号,no.1038,p.15。

しかも,JailBreakMeでは,攻撃発生時点でセキュリティー・パッチが公開されていない「ゼロデイ」の脆弱性が使われていた。もし,マルウエア が仕込まれていたら,誰も防ぐすべを持たず,感染が拡大していただろう。Apple社がこの脆弱点を防ぐセキュリティー・パッチの配布を始めた直後 に,JailBreakMeに使われたソース・コードは「github」というインターネットのソース・コード共有サービスで一般に公開された(図4)。 今では誰でも利用することが可能だ。2010年10月末時点では,このコードを使った攻撃は顕在化していないが,いつ攻撃が発生してもおかしくない注2)。

注2) JailBreakMeが使う脆弱性は,iPhone/iPod touch用OSの「iOS 4.0.2」およびiPad用の「iOS 3.2.2」以降のバージョンであれば対策されている。

「攻撃できると分かれば,世界中のハッカー†たちが研究を始める」(フォティーンフォティ技術研究所 代表取締役社長の鵜飼裕司氏)。JailBreakMeがハッカーたちの挑戦心をたきつけたため,今後,iPhoneのOSで続々と脆弱性が見つかる可能性が高い。

†ワーム=ネットワークを介して感染を拡大させていくマルウエアの総称。